Valerie Goss une conseillère matrimoniale qui habite aux USA a eu il y a quelques mois, la mauvaise surprise en ouvrant son ordinateur de découvrir que la totalité de ses données avaient été «prises en otage» par des hackeurs qui exigeaient une rançon.

Les rançongiciels

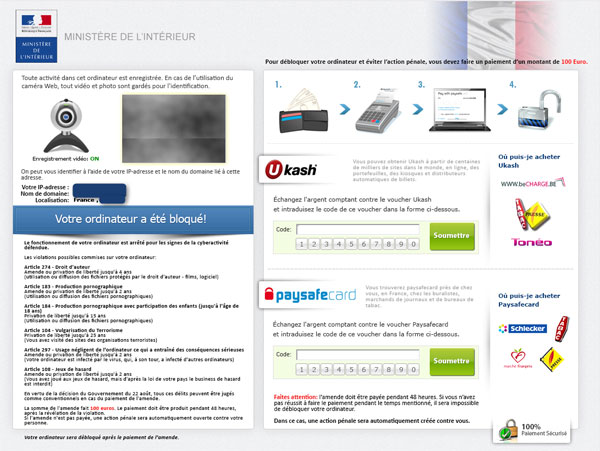

Son ordinateur avait été infecté par ce que l’on appel en informatique un rançongiciel. Ce type de virus qui n’est pas nouveau, prolifère comme la peste depuis quelques temps sur le web, il permet à des gens mal intentionnés d’encrypter vos données les rendant inutilisables.

Les pirates qui utilisent ce type de virus informatiques demandent une rançon qui peut s’élever à plusieurs centaines de dollars ou d’euros, et personne n’est vraiment à l’abri, même si votre ordinateur est équipé d’un logiciel anti-virus, vous pouvez quand même être infecté. Les pirates informatiques ont raffiné leurs méthodes et ils parviennent très facilement à contourner les protections installées sur un ordinateur.

Les gouvernements indirectement complices

La mésaventure de Valérie Goss, n’est qu’un exemple, un photographe peut être infecté de la même façon et voir son catalogue être « kidnappé » par un rançongiciel. La meilleur façon pour se protéger contre ces attaques est d’avoir des copies de ces fichiers numériques enregistrées sur des supports qui ne sont pas connectés à internet. Même un serveur maison connecté via le WiFi peut être attaqué par ces pirates. Mais ce qui est le plus inquiétant c’est que la NSA peut pénétrer des ordinateurs qui ne sont pas connectés à internet grâce à un système d’ondes radio.

Selon le le New York Times, cette agence d’espionnage américaine a implanté illégalement dans près de 100 000 ordinateurs dans le monde un logiciel qui lui permet de surveiller des milliers d’internautes en créant un sous-réseau à l’échelle mondiale. Et le plus ridicule c’est que plusieurs pirates informatiques connaissent cette information et utilisent cet « outil » mis à leur disposition par le gouvernement américain pour prendre le contrôle d’ordinateurs qui ne sont pas connectés au web.

L’ère des petits hackeurs qui s’amusaient dans leurs chambres et révolue, nous faisons maintenant face à des experts de la cyber-intimidation très bien organisés qui peuvent kidnapper les données d’un photographe professionnel et lui causer bien des soucis en exigeant une rançon en échange de son travail.

Retrouver le contrôle de son ordinateur

Pour savoir si votre ordinateur est infecté afin de pouvoir appliquer les solutions nécessaires afin de retrouver l’usage de votre ordinateur, il suffit de vérifier quelques points, notamment :

- un ralentissement inhabituel de votre système.

- La présence de nouveaux programmes inconnus.

- Votre logiciel de sécurité qui ne fonctionne plus.

- Votre navigateur est lent.

- La barre d’outil de votre fureteur a changé.

- Certains logiciels ne fonctionnent plus ou sont lents à s’ouvrir.

- Des fichiers ont été supprimés sans votre autorisation.

- Votre ordinateur effectue des tâches par lui-même.

L’un des meilleurs logiciels pour scanner votre système est Malwarebytes Anti-Malware; il vous donnera un aperçu rapide de l’état de votre machine, AdwCleaner est un bon complément, mais ces deux programmes à eux seuls ne peuvent pas tout détecter et dans bien des cas votre logiciel anti-virus ne sera d’aucune utilité. En effet, des variantes apparaissent à toutes les semaines, et les éditeurs comme McAfee peinent à suivre les pirates qui créer ces virus toujours plus intelligents. Ceux qui se croient à l’abri parce qu’ils utilisent OS X se trompent, aucun système d’exploitation n’est inviolable.

Même le très sécuritaire Linux peut être hacké par des pirates habiles, surtout depuis que l’information concernant le dispositif de la NSA est connu. Il y a aussi les fameux pare-feux qui ne sont plus une solution efficace, ZoneAlarm qui fut à une époque très utilisé, peut être facilement contourné par ces nouveaux virus.

Des solutions

Les meilleurs solutions pour se protéger des cyber-attaques, est d’avoir des copies de ses photos sur plusieurs supports, mais également de faire une image de son système. Norton Ghost a longtemps été une référence auprès des techniciens en informatique. Ce logiciel permet de réinstaller un système propre en quelques minutes. Une fonction semblable est souvent offerte lors de l’achat d’un ordinateur, mais le problème c’est que l’image est souvent cachée sur une partition de l’ordinateur, laquelle peut être effacée ou encryptée.

C’est la raison pour laquelle il est plus prudent d’utiliser un logiciel tiers qui n’est pas installé sur votre système, mais plutôt sur un clé USB, ou un DVD ou encore sur un disque dur externe. Dans ce cas, vous devrez utiliser un système d’exploitation de type DOS qui vous permet d’accéder à vos partitions sans passer par votre OS. Il devient alors très facile de supprimer un virus caché dans les entrailles de votre système d’exploitation.

Pour ma part j’utilise Drive SnapShot, qui est probablement l’utilitaire le plus simple et le plus rapide pour créer une image d’un système de plusieurs Giga.

Personne n’est à l’abri

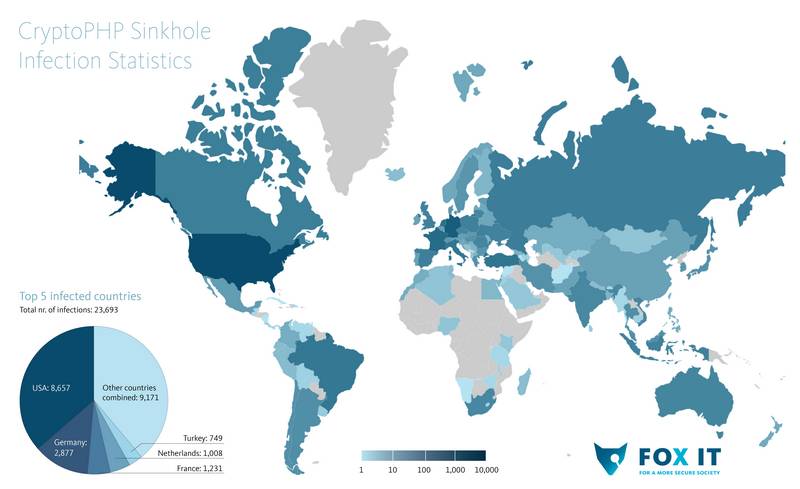

Demander à un technicien ce qu’il pense de l’état actuel du réseau internet et des divers systèmes d’exploitation, si il est honnête il vous répondra que personne n’est à l’abri et qu’aucune solution n’est parfaite. Vous n’avez qu’à visiter le site bien connu CCM pour vous rendre compte de l’ampleur du problème. Voici un tableau montrant la propagation d’une infection en 2014 par un virus appelé CryptoPHP; tous les pays industrialisés ont été touchés en quelques jours.

Ces nouveaux virus utilisent des algorithmes de chiffrement RSA à 660 bits. En 2008, une souche virale connue sous le nom de GPcode.AK a été découverte; elle utilisait une clé RSA à 1024 bits, qui était considérée comme suffisamment grande pour être incassable. En Janvier 2015, le ver CTB-Locker a utilisé une nouvelle technologie de chiffrement par clés asymétriques. Ceux qui espèrent retrouver facilement leurs données après le passage de ce type de vers se trompent.

Pour conclure

Il n’existe pas mille solutions pour se protéger de ces virus; avoir plusieurs copies de ses photos sur 3 ou 4 supports différents selon la valeur de votre travail, et utiliser un logiciel de création d’images pour retrouver un système opérationnel en quelques minutes. Les autres solutions, telles que la restauration d’un ordinateur à son état d’usine, pour ne nommer que celle-là étant la plus connue et la plus utilisée, est un pis aller peu efficace qui peut être facilement désactivée par ces nouveaux virus intelligents.

J’ai déjà suivi une désinfection en directe sur le forum de CCM; le helper a passé 3 jours à tenter de nettoyer l’ordinateur d’un internaute sans succès. Avoir simplement une image propre de son système et ses photos enregistrées sur plusieurs supports non connectés, sont deux solutions simples et efficaces pour ne pas se retrouver avec des milliers de fichiers raw encryptés par un pirate peu scrupuleux.